Contenido

- Analizadores

- Antecedentes

- El modo promiscuo

- Tcpdump vs wireshark

- Encapsulación de protocolos en Internet

- Referencias

Analizadores

- Antecedentes

- Todo administrador de redes ha tenido que enfrentarse alguna vez a una pérdida del rendimiento de la red que gestiona

- No siempre es sencillo, por falta de tiempo y recursos o por desconocimiento de las herramientas apropiadas, tener claros los motivos por los que esto ha sucedido

- En ocasiones, incluso se ha podido llegar a perder la conectividad o bien ciertos equipos han podido desconectarse sin motivo aparente

- Los analizadores de red (también conocidos como sniffers) capturan los paquetes que circulan por la red y permiten

- Detectar y analizar fallos de conectividad

- Medir el tráfico y la congestión (o saturación) de la red

- Auditar la seguridad, detectar intrusos, virus, …

- Ejemplos: tcpdump (modo consola) y wireshark (modo gráfico)

El modo promiscuo

- El modo promiscuo es aquel en el que un elemento de una red (con medio compartido) captura todo el tráfico que circula por ella

- En el modo normal los equipos sólo recogen las tramas que tienen como dirección MAC de destino la suya

- En el modo promiscuo un elemento intermedio de la red capturaría todas las tramas, las destinadas a él mismo y al resto de máquinas (que habitualmente desecharía)

- En Linux

- Se activa: ifconfig <interfaz> promisc

- Se desactiva: ifconfig <interfaz> -promisc

- En Windows

- Se activa/desactiva a través de controladores

- La mayoría de los analizadores de red activan este modo automáticamente

Tcpdump: Introducción

- Tcpdump es una herramienta en línea de comandos para sistemas operativos UNIX cuya funcionalidad principal es analizar el tráfico que circula por la red

- Sitio web oficial http://www.tcpdump.org

- Páginas de manual http://www.tcpdump.org/tcpdump_man.html

- Se basa en la biblioteca de captura pcap

- La versión análoga para sistemas Windows es Windump

- La implementación de la biblioteca pcap es winpcap

- Sitio web oficial http://www.winpcap.org/windump/

Wireshark: Introducción

- Wireshark es un analizador de protocolos open-source diseñado por Gerald Combs y que actualmente está disponible para plataformas Windows, Mac y Unix

- Conocido originalmente como Ethereal, su principal objetivo es el análisis de tráfico, además de ser una excelente aplicación didáctica para el estudio de las comunicaciones y para la resolución de problemas de red

- También se apoya en la biblioteca pcap para la captura de paquetes

- Sitio web oficial: http://www.wireshark.org

- Documentación oficial: http://www.wireshark.org/docs/

- Existen certificaciones oficiales para un perfil profesional de auditor

Wireshark: características

- Características

- Implementa una amplia gama de filtros que facilitan la definición de criterios de búsqueda para los más de 2000 protocolos soportados actualmente (versión 4.2.3)

- Dispone de una interfaz sencilla e intuitiva que permite desglosar por capas cada uno de los paquetes capturados

- Wireshark también dispone de una versión en línea de comandos similar a tcpdump, denominada tshark

- Al igual que tcpdump es posible que wireshark no sea capaz de interpretar ciertos protocolos de nivel de aplicación (esta situación se reproducirá con las prácticas ad-hoc de la asignatura)

- Wireshark reconoce capturas realizadas con tcpdump

Wireshark: mi primera captura (I)

- Inicie sesión en Linux-Debian

- Inicie el navegador web

- En el menú Redes inicie Wireshark y seleccione la interfaz de red

- Pulse Stop para terminar la captura

- Guarde la captura desde la opción de menú “File > Save” [Ctrl+S]

Wireshark: mi primera captura (II)

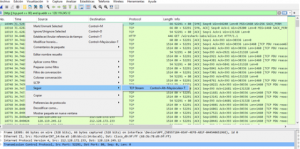

- Desde la barra de filtros escoge diversos protocolos/filtros predeterminados para seleccionar paquetes de la ventana de captura

- También se pueden escribir expresiones más complejas

- El campo de texto del filtro es sensible a lo que se escribe (asesora)

- Intenta identificar el tráfico de protocolos que conozcas

Wireshark: Filtros

- Ejemplos de filtros que capturan tráfico determinado

- Suprimir todo el tráfico de la red de Windows: not nbns

- Tráfico TCP y UDP, pero suprimir el NBNS: not nbns and (tcp or udp)

- Analizar->Mostrar filtros y se muestra lo siguiente

Mas sobre filtros

- Trucos wireshark

- Algunos ejemplos de filtros

- Por Ip origen ip.src==192.168.1.1

- Por Ip destino ip.dst != 192.168.1.2

- Por protocolo http

- Con un OR lógico http ||dns

- Con un AND lógico http&&ip.src=192.168.1.4

- Por puerto tcp.port eq 80

- Por puerto de destino tcp.dstport == 22

- Por mensajes que contengan cierta secuencia http contains http://www.usal.es

- Rechazando cierta dirección Ip !ip.addr == 192.168.1.1

- Por número de flujo TCP tcp.stream eq 0

- Por transacciones http http.request or http.response

- Para revisar capturas del tráfico de red generado por malware:

Wireshark: Guardar el tráfico ya filtrado

- Una vez aplicado el filtro para seleccionar el tráfico que nos interese analizar lo almacenaremos. Así, podremos estudiarlo en cualquier otro momento y disminuimos el espacio en disco de las capturas.

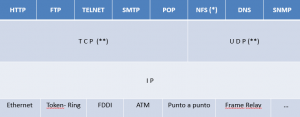

Encapsulación de protocolos de Internet

(*) NFS originalmente diseñado para trabajar con UDP, pero últimas versiones soportan TCP

(**) Revise el fichero /etc/services para una lista completa de protocolos/puertos bien conocidos, así como el protocolo de transporte utilizado.

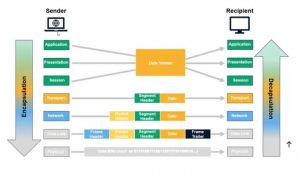

Encapsulación de protocolos

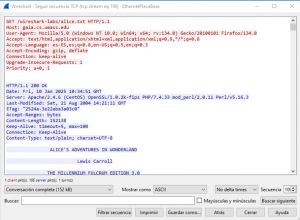

Analizando el tráfico HTTP I

- http://gaia.cs.umass.edu/wireshark-labs/alice.txt

- Localizar la petición por ejemplo con el filtro (http || tcp.port == 80) and ip.addr == 128.119.245.12

- Seguir flujo TCP

- Pulsado el botón derecho en una de las tramas o seleccionando analizar en el menú y elegir Seguir

Analizando el tráfico HTTP II

Referencias

- Wireshark: Documentación oficial. http://www.wireshark.org/docs/

- Wireshark: Wireshark filter syntax and reference .http://www.wireshark.org/docs/man-pages/wireshark-filter.html

- Wireshark: Tshark, Dump and analyze network traffic. http://www.wireshark.org/docs/man-pages/tshark.html

- Wireshark: Ejemplos prácticos de capturas de tráfico. http://wiki.wireshark.org/SampleCaptures

- INTECO: Análisis de tráfico con Wireshark .http://cert.inteco.es/extfrontinteco/img/File/intecocert/EstudiosInformes/cert_inf_seguridad_analisis_trafico_wireshark.pdf

- Chappell, Laura (2010). Wireshark Network Analysis (Second Edition): The Official Wireshark Certified Network Analyst Study Guide. Chappell University.

- Vyncke, Eric (2008). LAN Switch Security: What Hackers Know About Your Switches. Cisco press.

Páginas: 1 2

Aún no hay comentarios.